Un juez de la localidad de Eldorado, Misiones, los identificó e indagará en las próximas horas. Habían hackeado los teléfonos de jueces y fiscales que investigaron a Cristina Kirchner.

La Justicia identificó a tres hackers y allanó este martes cuatro domicilios en Eldorado, Misiones, vinculados a la causa que investiga el hackeo del celular de Marcelo D’Alessandro, el ministro de Seguridad y Justicia de la Ciudad de Buenos Aires.

Las fuentes afirmaron que en la búsqueda de los datos personales de D’Alessandro para hacer la maniobra conocida como “SIM SWAP” se “usó un clave del RENAPER perteneciente a la jefatura de Gabinete” del Gobierno nacional”.

Ahora los investigadores buscan determinar si fue una clave robada o hubo alguna eventual participación de miembros de la administración de Alberto Fernández.

Fuentes judiciales explicaron a Clarín que identificaron a los presuntos autores del hackeo, que no solo afectá a D’Alessandro, sino tambien al diputado de Juntos por el Cambio Diego Santilli; los jueces Rodrigo Giménez Uriburu y Andrés Basso (ambos de la causa Vialidad); el fiscal general de la Ciudad, Juan Bautista Mahiques; y los jueces Mariano Borinsky y Gustavo Hornos (que deben revisar la condena de Cristina Kirchner a 6 años de prisión), entre otros.

En otras palabras, se hackeó a jueces y fiscales que participaron de las causas más importantes contra Cristina Kirchner.

D’Alessandro actualmente está en uso de licencia pero sería reemplazado en las próximas horas por Eugenio Burzaco.

Según pudo confirmar Clarín, la Fiscalía Especializada en Delitos y Contravenciones Informáticas (UFEDYCI), a cargo de Daniela Dupuy, solicitó una serie de procedimientos que fueron avalados por la Justicia de Misiones y se realizaron este martes.

Así el juez de Eldorado, Roberto Horacio Saldaña procedió a requisar un local de venta de celulares y domicilios vinculados a las personas que robaron la línea telefónica a través del mecanismo conocido como “SIM Swap” y luego manipularon las conversaciones que el funcionario habría mantenido a través de Telegram.

Fuentes judiciales explicaron que los delincuentes cometieron un error que le permitió al área de Cibercrimen identificar a los autores materiales del hecho. Fue cuando chequearon la información de los damnificados en las bases de datos del Registro Nacional de las Personas (RENAPER). Hasta ahora no trascendieron los nombres de los hackers.

La banda, según señalaron desde la investigación, recurrió a un usuario acreditado en las bases de datos del organismo para obtener los números de trámites de los DNI de las víctimas. En ese momento, los criminales dejaron sus huellas digitales (IP e IMEI, entre otros) en distintas operaciones, lo que le permitió a la Justicia identificar a sus integrantes y determinar que ya llevaban algún tiempo realizando estafas y robo de datos.

Además, se descubrió que Ezequiel Nuñes Pinhero, uno de los investigados, “creó un nombre falso para entrar a la base de datos comerciales Nosis y conseguir datos de D’Alessandro” y otras de las víctimas de hackeo, puntualizaron las fuentes. Nuñes Pinhero ya había sido identificado en la causa abierta por la pinchadura a Diego Santilli, tal como contó Clarín en enero.

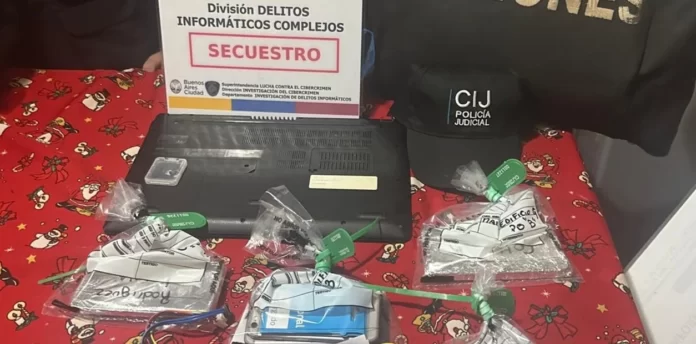

En los allanamientos, por pedido de la fiscal, también se secuestraron dispositivos de almacenamiento informático, celulares, dos escopetas, documentación y anotaciones que puedan estar vinculadas a la maniobra pesquisada.

Los sospechosos están acusados de delitos por daño agravado, violación de secretos y de la privacidad, difusión no autorizada de imágenes o grabaciones íntimas, suplantación digital de la identidad, entre otras acusaciones que puedan derivarse de la evidencia secuestrada.

Los hackers serán indagados hoy o mañana, mientras se discute si se les dicta la prisión preventiva por el peligro de que se fuguen a Brasil o Paraguay.

D’Alessandro, querellante en la causa, instruyó a sus abogados para que se trate de determinar “quién contrató a los hackers y les encargó esas pinchaduras”.

El ministro de Seguridad porteño hizo dos denuncias. Una en la fiscalía de Dupuy y otra contra el ex director de Contrainteligencia de la AFI y diputado ultracristinista Rodolfo Tailhade en la justicia federal.

La principal prueba contra Tailhade está en un reportaje radial del 29 de diciembre pasado adelantado que se iba a conocer una segunda filtración de chats de D’Alessandro, informaron a Clarín fuentes judiciales.

La primera filtración había sido en octubre con chats sobre el viaje de funcionarios, jueces y empresarios del grupo Clarín a Lago Escondido.

La segunda fue el 29 de diciembre. Tailhade, uno de los miembros del entorno de Cristina Kirchner, primero anunció el 29 de diciembre, a las 13.34 por la radio oficialista 650 que “acaban de conocerse nuevos chats de D’Alessandro” que luego fueron subidos a un sitio fantasma en Internet. Tailhade negó haber participado de la maniobra y dijo que se enteró de los chats hackeados por un periodista K.

En un principio, se creyó que el hackeo se habría hecho desde el interior de la cárcel de Eldorado pero ahora se descubrió que los hackers usaban la antena de la unidad carcelaria para “desviar” la atención sobre ellos que tenían un local en las afueras.

Los cibercriminales, que estarían vinculados a sectores de Inteligencia, según se desprende de su modus operandi, intentaron hackear los teléfonos de estos funcionarios desde mayo de 2022, pero recién obtuvieron su primer acceso a uno de los dispositivos en septiembre pasado, cuando accedieron primero, con las líneas de Basso, Hornos y Giménez Uriburu. Y más tarde, en octubre, con las de Santilli y D’Alessandro.

La noticia del procedimiento se conoce el mismo día en que trascendió la decisión del gobierno porteño de reemplazar a D’Alessandro, que pidió licencia en medio del escándalo que generó la filtración de sus supuestos chats con funcionarios judiciales, por el exsecretario de Seguridad de la Nación, Eugenio Burzaco, que asumiría el jueves próximo, luego de una reunión de Horacio Rodríguez Larreta con D’Alessandro.

Tal como informó Clarín en su momento, el sistema utilizado para cometer los delitos fue el denominado Sim Swap, que se activo desde Eldorado, Misiones, una localidad mencionada en casos de similares características vinculadas a las operaciones de inteligencia ilegal.

A través de diferentes técnicas de hackeo, la banda vulneraba los controles de seguridad de las telefónicas, haciéndose del control total de las líneas, con un acceso irrestricto que le permitió durante varios meses modificar, adulterar y manipular los mensajes que luego fueron difundidos por dirigentes y medios kirchneristas.

Los allanamientos estuvieron a cargo del Cuerpo de Investigaciones Judicial de la Ciudad de Buenos Aires, que dirigió el secretario Foxx, y el apoyo de la Policía de Misiones.

Los locales comerciales allanados fueron: “Mobile Celulares”, “JC Electrónics” y “Gsm celulares”, sobre calle Iguazú, del km 9 de Eldorado. Es la zona céntrica, lejos de la cárcel que estaba en la mira de la Justicia.

En el local “Gsm” Calle Iguazú N° 14, y local “JC Electronics”, todos propiedad de Julio César Escobar, donde fueron atendidos por Antonio Aquino. De ahí “se llevaron un disco duro marca Toshiba de 1TB, tres celulares Iphone 11 y un celular Iphone 11, un teléfono celular Samsung modelo S23 Ultra, una Pc Portátil Apple Macbook Pro, color blanca con su cargador, una Notebook, marca Dell, una Notebook, marca Lenovo, color negra con su cargador”, precisaron fuentes judiciales.

En el local “Jyc” Electronics, atendido por “Elias Ezequiel Nuñez Piñeiro, se secuestraron dos celulares Motorola, un celular Samsung A01”.

En el local GSM se secuestraron “dos teléfonos Celulares Motorola y una Notebook Acer”.

También se buscó una camioneta Toyota Hilux y un Volkswagen Gol, pero no se pudo hallar esos vehículos.